Radiateur et chaudière en plein régime et voilà que votre hygromètre indique une valeur très basse ! Le taux d'humidité peut descendre très bas en hiver comme en été. Dans ce cas, utiliser…

Radiateur et chaudière en plein régime et voilà que votre hygromètre indique une valeur très basse ! Le taux d'humidité peut descendre très bas en hiver comme en été. Dans ce cas, utiliser…

Il peut arriver que l'on soit déprimé ou souvent fatigué. Cela arrive fréquemment en hiver. Pour y remédier de façon naturelle, la luminothérapie a été mise au point. Elle utilise des lampes…

Nous avons tous besoin d'un bon sommeil pour une bonne santé. Withings Sleep est un capteur intelligent qui indique tous les paramètres pour avoir une nuit des plus reposantes. Durée, qualité…

Récemment, j'ai eu l'occasion de tester l'épilateur IPL Babyliss Homelight G946E en le commandant sur ce site : https://www.missepilation.com/tests-avis/babyliss-pistol.html et j'ai été…

L'huile de ricin est la substance miraculeuse qui facilite la pousse des cheveux. Utilisée pour les avantages qu'elle apporte en cosmétiques et en médecine, cette huile est aussi efficace…

Avoir une peau parfaitement bronzée est devenu aujourd'hui un must. Le bronzage permet d'avoir une bonne mine et un teint hâlé pour une longue durée. Afin de garantir le résultat, il est…

Chaque jour, la peau est soumise à de nombreuses agressions externes, surtout le visage. Ainsi, quand il fait chaud et que nous transpirons, quand il fait froid, qu'il vente et qu'il neige,…

Se démaquiller est une étape indispensable et il ne faut pas oublier. Même si vous n'êtes pas une adepte du fond de teint, de la BB crème ou encore du maquillage des cils, le démaquillage…

Tomber enceinte est sans doute le rêve de toutes les femmes. Vous avez tenté d'enfanter ? Pour savoir si vous avez réussi ou non, quelques signes avant-coureurs peuvent vous aider. Je vous…

Pour de nombreuses femmes, beauté rime avec cheveux lisses. Il faut en effet reconnaitre que les cheveux lisses offrent un certain charme, une élégance raffinée, tandis que les cheveux…

Les soins Steampod de la marque L'Oréal ont suscité un vif intérêt depuis leur création. Pour toutes les personnes qui les ont essayés, ils ont été tantôt appréciés, tantôt décriés, même…

Que vous ayez les cheveux lisses, bouclés ou crépus, longs ou mi- longs, sachez que vous pouvez tout vous permettre. Cependant, il peut arriver que vous soyez en panne d'inspiration. Aussi,…

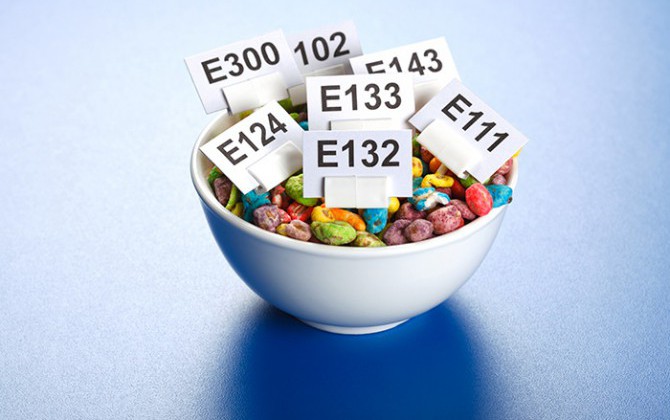

Le saviez vous? Les additifs alimentaires sont partout, Pour notre plus grand mal.Vous savez que le sucre lent n'est pas bon pour votre ligne et que les fruits et les légumes sont bons…